En début d’année, Mozilla a soutenu Apple dans son bras de fer judiciaire avec le FBI qui voulait lui faire ajouter une porte dérobée dans un modèle d’iPhone pour permettre d’en déchiffrer le contenu.

En début d’année, Mozilla a soutenu Apple dans son bras de fer judiciaire avec le FBI qui voulait lui faire ajouter une porte dérobée dans un modèle d’iPhone pour permettre d’en déchiffrer le contenu.

Dans une autre affaire en mai, Mozilla a demandé en vain au FBI et au juge de lui transmettre la vulnérabilité exploitée pour casser l’anonymat de l’accusé dans Tor Browser – Tor Browser repose sur la version longue durée de Firefox.

Aujourd’hui, une faille 0-day, càd qui est déjà exploitée quand elle est publiquement dévoilée, fait fort penser à la faille évoquée dans cette dernière affaire. En moins de 24 heures, Mozilla a corrigé cette vulnérabilité dans Firefox et Thunderbird. Pour être sûr d’avoir la dernière version, allez dans le menu puis cliquez sur « ? » et enfin sur « À propos de… ».

La communauté Mozilla francophone a traduit pour vous l’article du blog sécurité de Mozilla qui explique la faille et sa correction dans l’urgence.

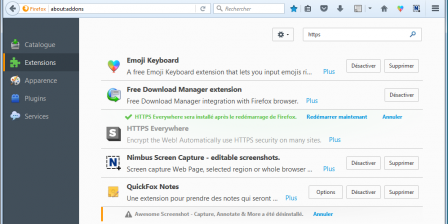

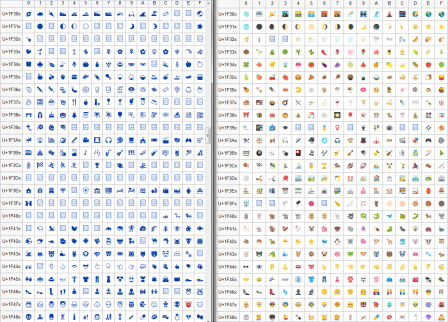

Les extensions sont une sorte de modules complémentaires qui étendent les fonctionnalités du navigateur de l’intérieur du logiciel. Leur diversité aussi bien que la possibilité de modifier de fond en comble le navigateur ont fait leur succès.

Les extensions sont une sorte de modules complémentaires qui étendent les fonctionnalités du navigateur de l’intérieur du logiciel. Leur diversité aussi bien que la possibilité de modifier de fond en comble le navigateur ont fait leur succès.

Mozilla vient de

Mozilla vient de

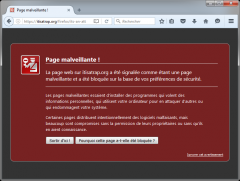

La fonctionnalité appelée en anglais dans la VO de Firefox « Safe Browsing », soit « navigation sécurisée » comme vous pourrez la voir appelée ailleurs, a été traduite par « blocage des sites malveillants » par l’équipe bénévole de traduction communautaire de Firefox. Cette fonctionnalité à plusieurs composantes suscite parfois phantasmes et incompréhensions surtout dus au fournisseur des services centralisés à la base du système : Google.

La fonctionnalité appelée en anglais dans la VO de Firefox « Safe Browsing », soit « navigation sécurisée » comme vous pourrez la voir appelée ailleurs, a été traduite par « blocage des sites malveillants » par l’équipe bénévole de traduction communautaire de Firefox. Cette fonctionnalité à plusieurs composantes suscite parfois phantasmes et incompréhensions surtout dus au fournisseur des services centralisés à la base du système : Google.